Nacional

Publicado el sábado, 25 de octubre del 2025 a las 19:11

Ciudad de México.- El Instituto Nacional Electoral (INE) confirmó que el año pasado, durante el periodo electoral, registró un intento de ataque cibernético o hackeo que aseguró, fue atendido y contenido de forma oportuna.

En una nota aclaratoria difundida tras publicaciones en redes sociales que alertaron que un grupo de ciberdelincuentes estaría ofreciendo acceso a servidores internos del INE, vulnerando su red operativa y la integridad de sus sistemas informáticos por parte del grupo hacker “Sc0rp10n”, el organismo electoral negó riesgos actuales.

“El evento al que hace referencia corresponde a una incidencia registrada el año pasado, durante el periodo electoral, que fue atendida y contenida oportunamente”, aseveró.

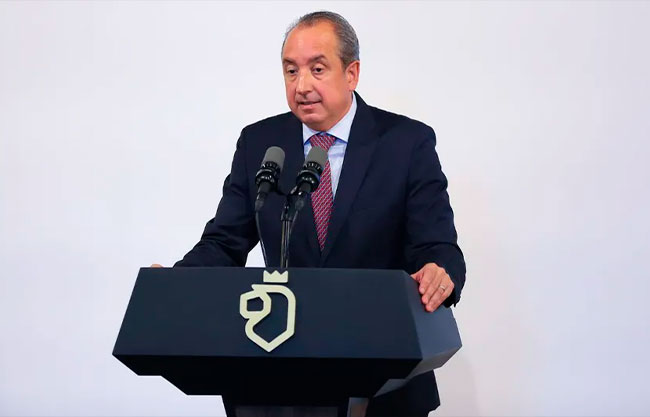

El periodista y especialista en ciberseguridad Ignacio Gómez Villaseñor afirmó que el grupo “Sc0rp10n” -vinculado previamente a la venta de datos de instituciones como el IMSS y la Fiscalía de Nuevo León- ofrecía acceso persistente a la red interna del Instituto.

El INE garantizó la integridad, disponibilidad y seguridad de sus sistemas informáticos y detalló las acciones de fortalecimiento implementadas desde el incidente de 2024.

“Las redes actuales del INE cuentan con autenticación multifactor (MFA) y otros controles de seguridad, fortalecidos a partir de esa fecha y que impiden el uso de accesos o credenciales previas”, afirmó al respecto.

“Hace dos meses se realizó una depuración total de las cuentas VPN activas, complementada con la implementación y activación del doble factor de autenticación para todo el personal con acceso remoto, reforzando así los mecanismos de protección institucional”, agregó.

A la fecha, el INE asegura que no existe evidencia de vulneración ni indicios de actividad anómala en los sistemas institucionales. Así como que las áreas técnicas, en coordinación con la Dirección de Seguridad y Control Informático (DSCI) y su proveedor de ciberseguridad, mantienen una revisión preventiva y monitoreo permanente de la infraestructura tecnológica.

Respecto a los supuestos datos y accesos ofrecidos por “Sc0rp10n” en la dark web, el INE informó que sostuvo una sesión de trabajo con la Secretaría de Seguridad y Protección Ciudadana (SSPC) y una reunión técnica con su proveedor para analizar los supuestos datos publicados.

“Hasta el momento, no se ha identificado información que pertenezca al INE ni evidencia que sustente las afirmaciones difundidas”, aseveró.

“De forma paralela, el proveedor especializado en ciberseguridad realiza un análisis independiente sobre los materiales que circulan en la “dark web”, sin que hasta ahora se haya confirmado la veracidad de los datos o evidencia de intrusión”, agregó.

Ante la advertencia de que los hackers habrían instalado backdoors (puertas traseras) avanzadas, un grupo de ingenieros realiza verificaciones técnicas sobre la infraestructura de comunicaciones.

“No obstante, se adoptarán todas las medidas técnicas necesarias para verificar exhaustivamente que no exista el supuesto ‘backdoor’ mencionado, garantizando en todo momento la integridad, disponibilidad y seguridad de los sistemas institucionales”, aseguró.

La alerta lanzada por Ignacio Gómez Villaseñor sostenía que el ataque era “sumamente grave”, pues técnicamente equivalía a una intrusión total en la red operativa, con la posibilidad de manipular o extraer información sensible como datos del padrón, credenciales de personal o documentos administrativos.

El periodista alertó que el grupo hacker afirmaba haber sido contratado por un partido político “hace un año”, una temporalidad que coincide con el incidente de 2024 reconocido por el INE y la posterior implementación del MFA.

Sin embargo, Gómez Villaseñor indicó que, según especialistas, la implementación del MFA no es infalible si los hackers instalaron túneles UDP sobre DNS, una técnica avanzada que permitiría comunicaciones encubiertas y difíciles de detectar.

Más sobre esta sección Más en Nacional

Hace 1 hora

Hace 2 horas

Hace 3 horas

Hace 3 horas

Hace 4 horas

Hace 4 horas

Hace 5 horas

Hace 5 horas

Hace 5 horas

Hace 6 horas

Hace 6 horas

Hace 6 horas